Cyberkriminalität betrifft längst nicht mehr nur große Unternehmen oder Behörden. Immer häufiger geraten auch Privatpersonen ins Visier digitaler Betrüger. Mit täuschend echten E-Mails, manipulierten Webseiten und gefälschten Nachrichten versuchen Kriminelle, persönliche Daten, Passwörter oder Bankinformationen zu stehlen. Durch die zunehmende Digitalisierung des Alltags steigen gleichzeitig die Risiken für Verbraucher erheblich.

Besonders problematisch ist, dass viele Betrugsversuche heute kaum noch auf den ersten Blick erkennbar sind. Moderne Cyberangriffe wirken professionell, emotional und oft überraschend glaubwürdig. Dadurch gelingt es Angreifern immer häufiger, Nutzer gezielt zu manipulieren und sensible Informationen abzugreifen.

Phishing bleibt eine der größten Gefahren

Zu den bekanntesten Methoden gehört weiterhin das sogenannte Phishing. Dabei erhalten Nutzer gefälschte E-Mails oder SMS, die angeblich von Banken, Paketdiensten, Streaming-Anbietern oder bekannten Online-Shops stammen. Ziel ist es, Empfänger auf manipulierte Webseiten zu locken, auf denen Zugangsdaten oder Zahlungsinformationen eingegeben werden sollen.

Besonders gefährlich sind aktuelle Phishing-Angriffe, weil sie häufig personalisierte Informationen enthalten und optisch kaum von echten Nachrichten zu unterscheiden sind. Selbst erfahrene Internetnutzer können dadurch Opfer von Datendiebstahl oder Kontoübernahmen werden.

Neben klassischen E-Mails nehmen auch Betrugsversuche über Messenger-Dienste und soziale Netzwerke deutlich zu. Kriminelle geben sich dabei oft als Freunde, Familienmitglieder oder Unternehmen aus, um Vertrauen aufzubauen und Zahlungen oder sensible Daten zu erschleichen.

Aktuelle Informationen und Sicherheitshinweise zu Cyberkriminalität stellt unter anderem das Bundesamt für Sicherheit in der Informationstechnik (BSI) bereit. Dort finden Verbraucher unabhängige Empfehlungen zum Schutz vor digitalen Bedrohungen.

Fake-Shops und Identitätsdiebstahl nehmen zu

Ein weiteres großes Problem sind gefälschte Online-Shops. Besonders während Rabattaktionen oder saisonaler Verkaufsphasen entstehen immer neue Fake-Webseiten mit unrealistischen Angeboten. Nutzer bestellen Produkte, bezahlen im Voraus und erhalten anschließend entweder minderwertige Ware oder gar keine Lieferung.

Zusätzlich steigt die Gefahr des Identitätsdiebstahls. Cyberkriminelle nutzen gestohlene persönliche Daten, um Verträge abzuschließen, Konten zu eröffnen oder betrügerische Einkäufe vorzunehmen. Oft bemerken Betroffene den Missbrauch ihrer Daten erst deutlich später, wenn Rechnungen oder Mahnungen eintreffen.

Durch soziale Netzwerke gelangen Angreifer heute zudem einfacher an persönliche Informationen. Öffentliche Profile, Fotos oder Standortdaten erleichtern es Kriminellen, gezielte Betrugsmaschen vorzubereiten und Vertrauen aufzubauen.

Wie sich Privatpersonen besser schützen können

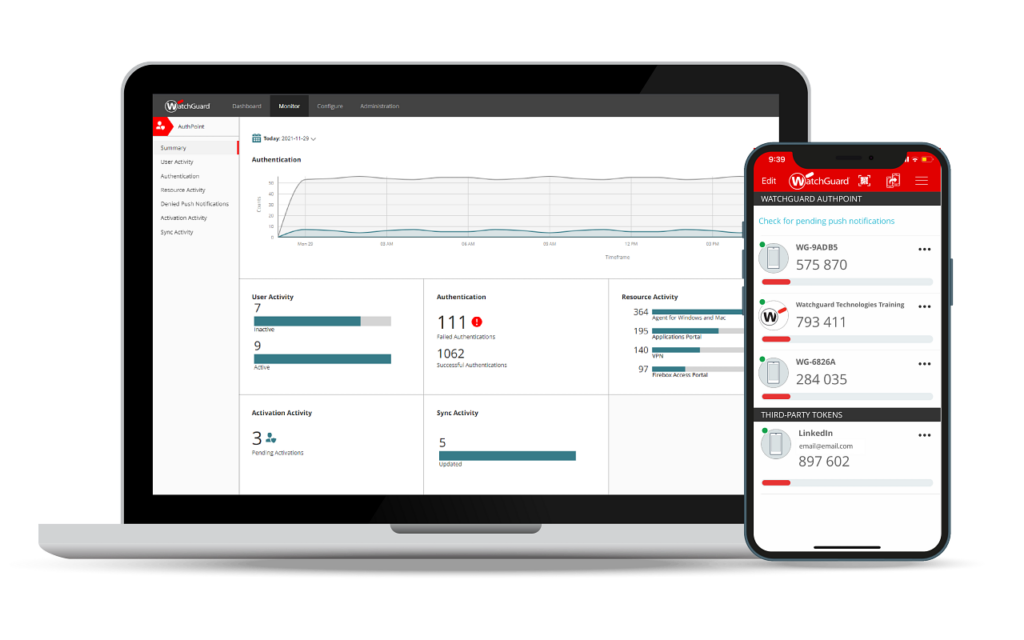

Der Schutz vor Cyberangriffen beginnt mit einem bewussten Umgang mit digitalen Medien. Nutzer sollten verdächtige Nachrichten kritisch hinterfragen und niemals persönliche Daten oder Passwörter über unbekannte Links eingeben. Sichere Passwörter und Zwei-Faktor-Authentifizierung bieten zusätzlichen Schutz vor unbefugtem Zugriff.

Auch regelmäßige Software-Updates spielen eine wichtige Rolle, da viele Angriffe bekannte Sicherheitslücken ausnutzen. Antivirus-Programme und aktuelle Betriebssysteme helfen dabei, Schadsoftware frühzeitig zu erkennen und zu blockieren.

Cyberkriminalität wird in den kommenden Jahren weiter zunehmen, da digitale Technologien immer stärker in den Alltag integriert werden. Umso wichtiger wird es für Privatpersonen, digitale Risiken frühzeitig zu erkennen und grundlegende Sicherheitsmaßnahmen konsequent umzusetzen. Wer aufmerksam bleibt und seine Daten aktiv schützt, kann das Risiko erfolgreicher Angriffe deutlich reduzieren.